欢迎您访问广东某某机械环保科有限公司网站,公司主营某某机械、某某设备、某某模具等产品!

全国咨询热线: 400-123-4567

新闻资讯

新闻资讯 哈希游戏| 哈希游戏平台| 哈希游戏APP

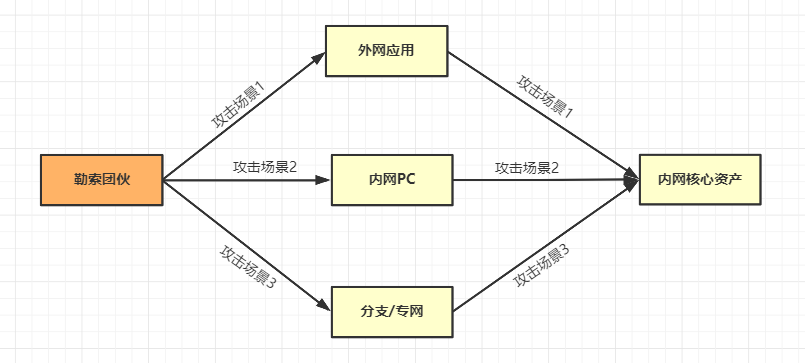

哈希游戏| 哈希游戏平台| 哈希游戏APP哈希游戏- 哈希游戏平台- 哈希游戏官方网站还有就是分支组网,因为我们会发现很多大型集团性企业,他们的总部的安全建设往往是做得比较好的,但是在分支的安全建设上相对来说投入就会相对较低。但是网络安全会存在木桶效应,整体的网络安全防御效果,不仅要看做的最好的部分,还要看做的最薄弱的那部分。黑客可以通过攻击你最短的那个板,从而取得最初攻击的突破。目前威努特在工控系统下的建设和意义同样如此,在大力发展办公网的网络安全建设的同时,忽视工控网的安全建设亦会使得工控网成为网络架构的短板。

然后是从组合方式来看,勒索病毒攻击可以分为自动化集成式勒索病毒和半自动组合式勒索病毒。自动化集成式的勒索病毒,它本身就包括了传播的模块和加解密的模块,比如我们非常熟知的永恒之蓝这样一个勒索病毒就是属于这一类型,除此之外,还有那种半自动组合式的勒索病毒,他的加解密模块跟传播模块是分开的。比如像dark side勒索病毒。他就可以跟更多传统黑客攻击手段相结合。前者基本不需要人工干预,自动传播,后者需要攻击者人工参与,手段非常自由。

RDP登录容易成为勒索病毒攻击的关键路径,首先是因为它适合的攻击方法很多,不管是直接地对密码的窃取,或者利用漏洞,利用系统或者业务的漏洞,通过僵尸网络或者直接进行暴力破解,这个暴力破解可以是慢速的爆破,也可以是高速的短时间内的爆破。同样钓鱼攻击,也可以作为RDP登录系统的攻击方式。黑客登录之后要干什么?首先是他有一部分。勒索病毒的工具需要人工去操作,那么同时也需要黑客去判断,人工进行判断哪些资产属于有价值的、值得去勒索的核心资产。那么同时也包括黑客要人工去清理或者绕过像杀毒软件这些安全系统。

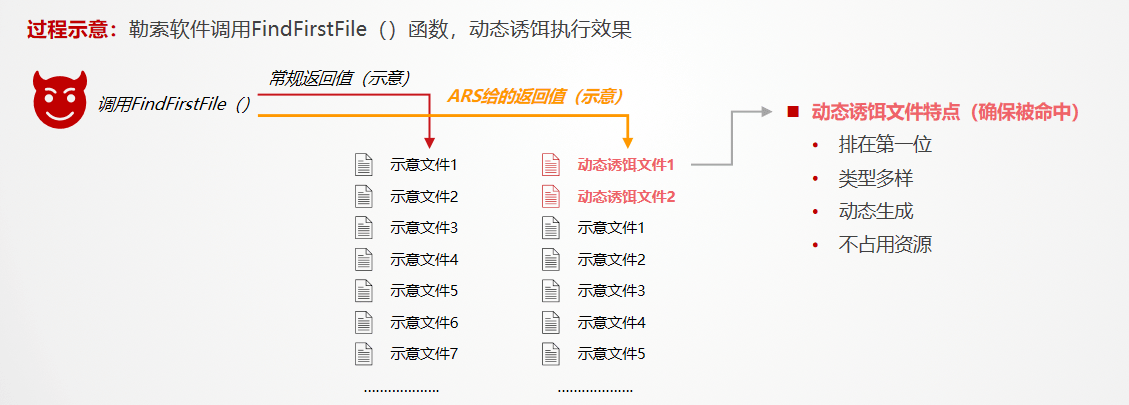

勒索病毒在遍历文件时,会优先检索系统常规路径,如桌面、文档路径、磁盘根目录等;防勒索系统在操作系统常规路径以及勒索病毒遍历的高频路径下,投放多种格式的诱饵文件,并采用特殊方式命名,确保无论以何种方式排序,诱饵文件始终处于首位;勒索病毒会优先加密遍历列表首位的诱饵文件,从而被防勒索系统识别发现,由于正常应用一般不会访问诱饵文件,因此对诱饵文件的操作基本上可以判定为勒索病毒,防勒索系统会直接杀死可疑进程并置于隔离区;勒索病毒优先遍历的不是高频路径怎么保障诱捕的有效性呢?对此,我们采用动态投喂技术来应对。

勒索病毒遍历系统文件会调用操作系统特定的接口或函数,防勒索系统在监测到这类调用指令时,动态生成诱饵文件第一个返回给相关进程,与此同时监测诱饵文件的状态;勒索病毒为了规避安全产品的检测,快速完成全盘文件加密,会尽可能缩短加密周期,同时开展文件遍历和文件加密操作;防勒索系统返回给勒索病毒的诱饵文件,勒索病毒会第一时间进行加密,进而被防勒索系统捕获;动态诱饵投喂技术与勒索病毒检索的路径无关,任意路径的遍历均会被动态诱饵投喂,因此能够防止检测机制被绕过,在勒索病毒实施破坏的第一时间、精准有效地识别、拦截勒索病毒。静态诱饵投放和动态诱饵投喂技术勒索行为监测能力的有力补充,可精准识别勒索病毒。

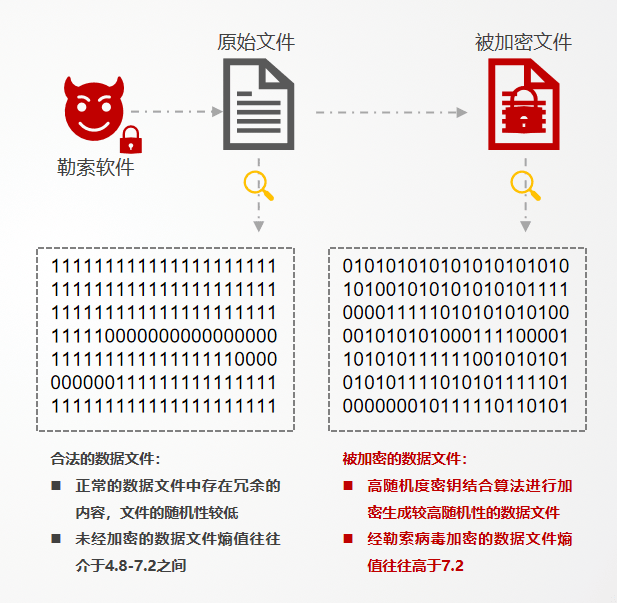

熵是随机性的度量,随机度越高则熵值越高,勒索病毒为了对抗破解,会采用空间较大随机度较高的密钥进行数据加密,进而会导致文件熵值的显著升高,一般来说,未经加密的数据文件熵值往往介于4.8-7.2之间;而高于7.2的往往是被加密的数据文件;通过检测熵值变化幅度,及熵值增加后的具体数值,可以判断文件是否被加密,基于文件的加密状况,就可以判断访问文件的进程是否是勒索病毒。基于熵的检测机制贴合勒索病毒攻击数据文件被篡改的本质,具有较强的检测能力,无论是合法进程被注入、还是不可信的恶意进程,均能被有效检测,因此,行为监测具有抵御“供应链”攻击的能力。

勒索病毒加密文件前,会优先终止业务进程,以解除文件占用,便于文件加密或删除操作;勒索病毒进程终止主要是针对数据库系统而设置,结构化数据价值较高,被勒索后赎金支付的概率也较大,数据库系统保持占用的数据文件无法被其他应用访问,数据库系统进程被终止会直接导致业务中断,因为数据文件被加密,被中断的业务短期内无法恢复,会造成很大的业务损失,因此,需要对关键业务进行保护,在操作系统层面进程中止主要包括2种方式,一是直接操作进程,强制进程退出或终止,二是进程的所有线程均已被终止;通过监测这两类进程终止的方式,防勒索系统可以对非法的进程终止的行为进行拦截阻断。